- Votre clé privée peut-elle être piratée?

- À quel point est-il difficile de deviner une clé privée?

- Que peut faire un pirate avec une clé privée?

- Pouvez-vous casser la clé privée de la clé publique?

- Une clé privée peut-elle être récupérée?

- La clé privée peut-elle être exportée?

- La clé privée est-elle stockée dans le certificat?

- Comment trouver ma clé privée et ma certificat?

- Comment lire une clé privée dans Windows?

- Les clés privées ont-elles des mots de passe?

- Pouvez-vous casser la clé privée de la clé publique?

- À quoi devrait ressembler une clé privée?

- Une clé privée peut-elle être récupérée?

- Comment ouvrir un fichier clé?

- Est le secret privé?

Votre clé privée peut-elle être piratée?

Parce que les clés privées sont stockées dans des portefeuilles d'application et d'appareil, les pirates peuvent y accéder et voler votre crypto-monnaie.

À quel point est-il difficile de deviner une clé privée?

Pour expliquer comment fonctionne ce banditisme de blockchain, il aide à comprendre que les chances de deviner une clé privée Ethereum générée de manière aléatoire est de 1 sur 115 Quattuorvigintillion. (Ou, comme une fraction: 1/2256.) Ce dénominateur est très à peu près autour du nombre d'atomes dans l'univers.

Que peut faire un pirate avec une clé privée?

Si la clé privée est volée, un pirate peut créer une attaque d'homme dans le milieu où les données circulant du serveur au client ou du client à serveur sont modifiées en transit.

Pouvez-vous casser la clé privée de la clé publique?

La clé publique est utilisée pour crypter la communication que seule la clé privée associée peut décrypter. Cela rend presque impossible pour les pirates de compromettre les séances SSH à moins d'avoir accès à la clé privée.

Une clé privée peut-elle être récupérée?

La récupération des clés peut être utilisée pour réutiliser ou restaurer une clé privée des utilisateurs. La récupération des clés signifie que les clés générées par le serveur (et le certificat) d'un utilisateur sont stockées, cryptées, dans la base de données CAS. Le but de cela est de pouvoir récupérer une clé de chiffrement si l'utilisateur perd la clé.

La clé privée peut-elle être exportée?

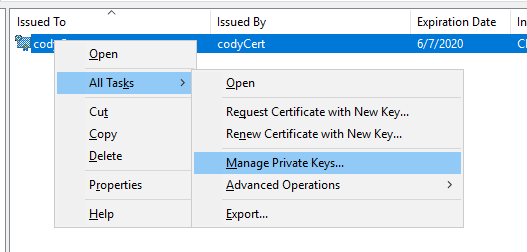

Dans le menu de l'action, indiquez toutes les tâches, puis cliquez sur Exporter. Dans l'assistant d'exportation de certificat, cliquez sur oui, exportez la clé privée. (Cette option n'apparaîtra que si la clé privée est marquée comme exportable et que vous avez accès à la clé privée.) Sous format de fichier d'exportation, effectuez l'une des éléments suivants, puis cliquez sur Suivant.

La clé privée est-elle stockée dans le certificat?

Clé publique vs clé privée

La clé publique est intégrée dans le certificat SSL et la clé privée est stockée sur le serveur et gardée secrète.

Comment trouver ma clé privée et ma certificat?

Dans les fenêtres de certificat qui apparaissent, vous devriez voir une note avec un symbole clé sous le champ valide qui dit: "Vous avez une clé privée qui correspond à ce certificat."Si vous ne voyez pas cela, votre clé privée n'est pas jointe à ce certificat, indiquant un problème d'installation de certificat.

Comment lire une clé privée dans Windows?

u peut trouver la clé privée sous l'emplacement ci-dessous: Localisez le "% SystemDrive% \ Documents and Settings \ Tous les utilisateurs \ Application Data \ Microsoft \ Crypto \ RSA \ MachineKeys" Folder. Voici plusieurs fichiers situés dans ce dossier. Chaque fichier de ce dossier correspond à un conteneur clé.

Les clés privées ont-elles des mots de passe?

La clé privée est ensuite cryptée en utilisant le mot de passe que vous avez fourni, et c'est ce qui est stocké dans le fichier clé. Le fichier de clé privée lui-même n'est pas protégé, ce qui signifie que n'importe qui peut toujours regarder (lire) le fichier, mais le contenu des données dans le fichier (la valeur de la clé privée) est protégé.

Pouvez-vous casser la clé privée de la clé publique?

La clé publique est utilisée pour crypter la communication que seule la clé privée associée peut décrypter. Cela rend presque impossible pour les pirates de compromettre les séances SSH à moins d'avoir accès à la clé privée.

À quoi devrait ressembler une clé privée?

Une clé privée est un grand nombre généré au hasard avec des centaines de chiffres. Pour plus de simplicité, ils sont généralement représentés comme des chaînes de caractères alphanumériques.

Une clé privée peut-elle être récupérée?

La récupération des clés peut être utilisée pour réutiliser ou restaurer une clé privée des utilisateurs. La récupération des clés signifie que les clés générées par le serveur (et le certificat) d'un utilisateur sont stockées, cryptées, dans la base de données CAS. Le but de cela est de pouvoir récupérer une clé de chiffrement si l'utilisateur perd la clé.

Comment ouvrir un fichier clé?

Vous pouvez également utiliser iCloud, Avant Browser, LibreOffice, etc. Cependant, le moyen le meilleur et facile d'ouvrir un . Le fichier clé consiste à les exporter au format PowerPoint ou à utiliser CloudConvert pour les convertir en votre format préféré pour l'ouvrir. Vous pouvez également l'ouvrir dans Google les diapositives.

Est le secret privé?

Une clé privée est une clé secrète qui est partagée entre deux parties en cryptographie symétrique et n'est tenue que par une seule partie en cryptographie asymétrique. Une clé privée peut être utilisée pour décrypter des informations chiffrées avec la clé publique correspondante ainsi que pour créer la signature numérique d'un fichier ou d'un certificat.

Torgeek

Torgeek