Authentification

Authentification des cookies de fanfaronnade

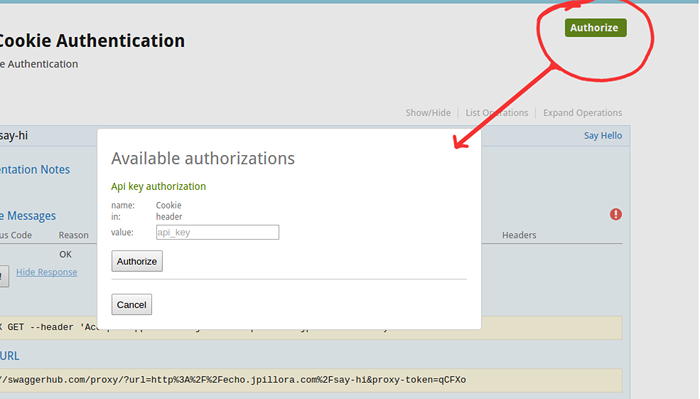

Comment authentifiez-vous les cookies?Comment passer l'authentification de base dans l'interface utilisateur de Swagger?Comment activer l'autorisatio...

Authentification préférée SSH

Quelle méthode d'authentification SSH est recommandée?Quelle est l'authentification par défaut ssh?Quelles sont les 4 méthodes d'authentification du ...

Répondeur d'attaque du relais SMB

Comment fonctionne l'attaque des SMB?Quelle vulnérabilité exploite le relais SMB?Qu'est-ce qu'une attaque de relais SMB?La signature SMB empêche-t-el...

Authentifier la connexion Telnet

Telnet a-t-il l'authentification?Comment authentifiez-vous un réseau?Pourquoi utiliser SSH sur Telnet?Est Telnet autorise l'accès à distance?Comment ...

Clé d'oignon V3 Auth

Qu'est-ce que l'authentification V3?Qu'est-ce que le service d'oignon V3?Qu'est-ce que le service Tor Onion?Qu'est-ce que l'authentification Keystone...

Qu'est-ce que l'authentification du serveur

Ce que l'on entend par authentification du serveur?Comment authentifiez-vous un serveur?Comment fonctionne le serveur d'authentification?Quel est mon...

Méthodes d'authentification du serveur client

Quelles sont les 3 méthodes d'authentification?Qu'est-ce que l'authentification du serveur client?Quelle est la méthode d'authentification client?Que...

IIS Application Pool Identity Windows Authentication

Comment fonctionne l'authentification Windows dans IIS?Quelle est la différence entre l'authentification de base IIS et l'authentification Windows?Qu...

Aucune méthode d'authentification prise en charge disponible (serveur envoyé publickey)

Que signifie aucune méthode d'authentification prise en charge disponible?Qu'est-ce que l'authentification basée sur les clés SSH?Comment résoudre l'...

Torgeek

Torgeek